Как проверить сайт на вирусы? 13 рекомендаций, которые спасут ваш блог от злобных хакеров

Как вы думаете, Вас сегодня пытались взламывать? Или Вы считаете, что ваш блог никому не нужен? А ведь зря! Множество начинающих блоггеров даже не думают о безопасности, установили движок, закинули необходимы плагины и пишут статьи в блог, ни о чем не беспокоясь.

На начальном этапе, когда ваш ресурс еще мало известен, и посещаемость с трудом дотягивает до 10 чел. в сутки, то вы никому, скорее всего не нужны, а как только начнете выделяться, на вас обратят внимание и будут хотеть взломать и завладеть вашим ресурсом, данными и прочей вашей деятельность в блогосфере.

Только представьте. Вы месяцами, а может и годами трудились над своим блогом, вкладывали в него душу, время и деньги, а какие-то нехорошие дяди, взяли и получили всё готовенькое, оставив вас ни с чем, будь-то вирусы или целенаправленный взлом.

Да, из всего этого можно найти выход. Но, это лишне потраченные нервы, время и деньги…

Поэтому, прежде чем приступить к написанию очередного поста, рекомендую вам позаботиться о своей же безопасности, и защитить свой блог, чтобы хакерам пришлось попотеть над вашим ресурсом, прежде чем они получат доступ к нема, если вообще получат :Ъ.

Как защитить WordPress от взлома? 13 рекомендаций по защите. На что обращать внимание в первую очередь?

1. Резервное копирование блога.

Конечно, это резервное копирование блога, его необходимо делать регулярно. Как сделать бэкап, я писал в этом посте «Как защитить себя от неприятностей?». Иногда, легче восстановить блог из резервной копии, нежели сутки напролет искать, и пытаться обезвредить вредоносный код.

Но, перед тем, как сделать копию блога, необходимо проверить его на наличие вирусов, может они уже уничтожают ваш ресурс изнутри.

Смотрите полезное видео:

Если вы заподозрили о наличие вируса, то рекомендую немедленно проверить свой сайт на их содержание, в помощь даю вам отличные инструменты, которые помогут обнаружить их.

Как проверить сайт на вирусы? Онлайн сервисы и другие способы проверки

1) Antivirus-alarm – отличный сервис, для онлайн проверки сайта на вирусы. Проверка займет некоторое время, но оно того стоит! Данный сервис будет проверять наиболее подозрительные файлы вашего ресурса. База очень большая, и включает в себя базы таких гигантов, как: McAfee, NOD32, Symantec, Avast, DrWeb, Panda, Kaspersky и многих других.

Проверка на вирусы производится бесплатно, а вот лечение уже требует денежек, да и не малых, 10 тысяч рублей + 4 часа времени.

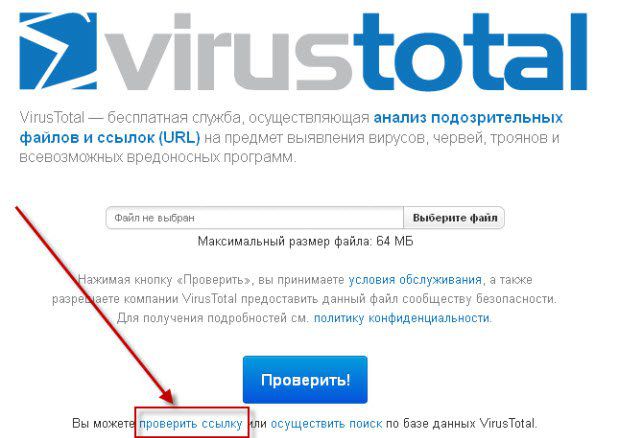

2) Virustotal – на этом сервисе можно не только проверить сайт на вирусы, но и проверить файлы, которые содержаться на вашем ПК. Их можно проверить с главной страницы, а для проверки сайта, перейдите по ссылке ниже, она указана на скриншоте.

Вводите адрес своего ресурса и жмите «Проверить», спустя некоторое время, вам будет выдан результат.

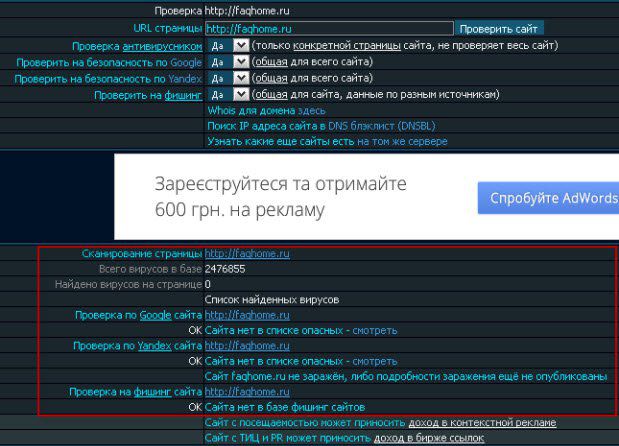

3) Xseo

– совсем недавно данный сервис научился проверять сайты на вирусы.

Но это еще не все его прелести, он еще проверяет ваш ресурс на присутствие в опасном списке, по мнению Гугла и Яндекса, а так же в списке фишинговых ресурсов, что может быть тоже полезным.

Это, что касалось онлайн сервисов, если вы им не доверяете, то можно воспользоваться другими вариантами.

1) Скачать все файлы движка к себе на ПК. Сделать это можно при помощи filezilla. После загрузки, проверить все файлы антивирусом, который установлен на компьютере. При обнаружении зараженных файлов, заменить их на здоровые, из резервной копии блога.

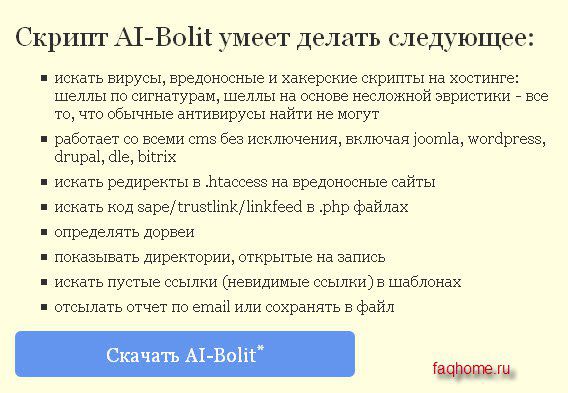

2) Существует хороший скрипт, называется он Айболит, он абсолютно бесплатный. Для проверки необходимо закинуть его в корневую директорию сайта и запустить из адресной строки. Вот перечень, что делает данный скрипт.

Примечание! На дешевых хостингах проверка может не пройти. Решается таким путем. Устанавливаете денвер, закидываете туда свои файлы и папки, настраиваете и после того, как сайт заработает на локальном компьютере, можно закидывать данный скрипт и запускать проверку уже на своем ПК.

3) Можно также узнать, а были ли претензии в отношении вирусов к вашему сайту со стороны Гугла, за последние 90 дней. Для этого, копируйте данный урл и вставляйте его в адресную строку браузера.

http://www.google.com/safebrowsing/diagnostic?site=life-crazy.ru&hl=ruНе забудьте сменить мой домен life-crazy.ru, на свой. Вот какие результаты по моему сайту.

Как видите, он чист, никакой сифилис к нему не прицепился :Ъ. Идем дальше.

2. Обязательно установите один из плагинов:

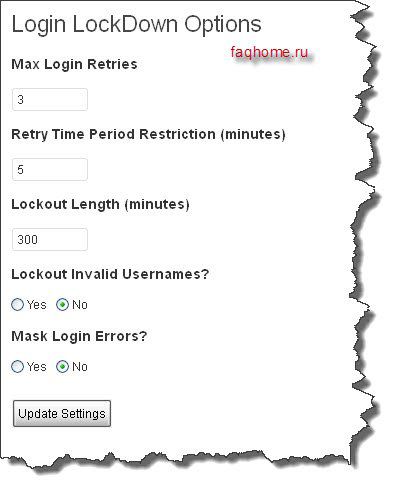

а) Login LockDown или;

б) Limit Login Attempts

Они позволяют установить лимит на неправильный ввод логина и пароля в вашу админку блога. Если злоумышленник или робот, который занимается взломом, попытается попасть в вашу админ панель путем перебора логинов и пароля к ней, и после трех раз неудачного введения данных его будет заблокировано на определенный промежуток времени, который вы сами задаете в настройках данных плагинов.

Плагин LockDown можно скачать по этой ссылке.

Мои настройки содержат следующие:

Max Login Retries – в этом поле указывается количество попыток ввода пароля и логина.

Retry Time Period Restriction (minutes) – это поле позволит установить промежуток времени для очередной попытки. Указывается в минутах.

Lockout Length (minutes) – а этот параметр отправит злоумышленника в черный список на время, которое вы укажите, так же указывается в минутах.

Lockout Invalid Usernames – позволяет вести учет ввода неправильных логинов, а не только паролей.

Mask Login Errors – данная функция позволяет скрыть уведомление о неправильном вводе данных. Глупая функция конечно, если в админку не удалось попасть, то соответственно логин или пароль введены не правильно.

Currently Locked Out – выводит список заблокированных IP-адресов, которые были заблокированные вследствие неправильного ввода.

Сохраняйте настройки и на этом все, плагин будет работать и защищать вас. Следующий плагин, Login Attempts, функция у него такая же, как и у предыдущего. Скачать можно по этой ссылке. Установка производится стандартным путем.

После установки и активации, заходите в настройки. Находятся они в разделе «настройки» - «Limit Login Attempts».

Сильно их расписывать не буду, можете выставить все как на скрине.

Обратите внимание на птичку, которая включает отправку писем админу. Установите ее, если хотите получать себе на почту отчет с айпи-адресами злоумышленников, которые пытались попасть к вам.

3. Устанавливаем надежные пароли.

Забудьте о простых паролях, типа: дня рождения, номера телефона и всеми любимой комбинации 123456. Подойдите серьезно к выбору данных цифр, это ведь наша же безопасность.

Пароль должен содержать как минимум 10 символов, в которые входят как буквы разных регистров, цифры, так и символы. Пример: g3yB32x1NU.

Это касается не только движка вордпресс, а всех имеющихся паролей доступа к информации: почтовый ящик, хостинг, скайп и т.п.

Мораль сей мысли такова, чем качественней у вас пароли, тем больше вы под защитой!

4. Меняем имя пользователя, избавляемся от Admin.

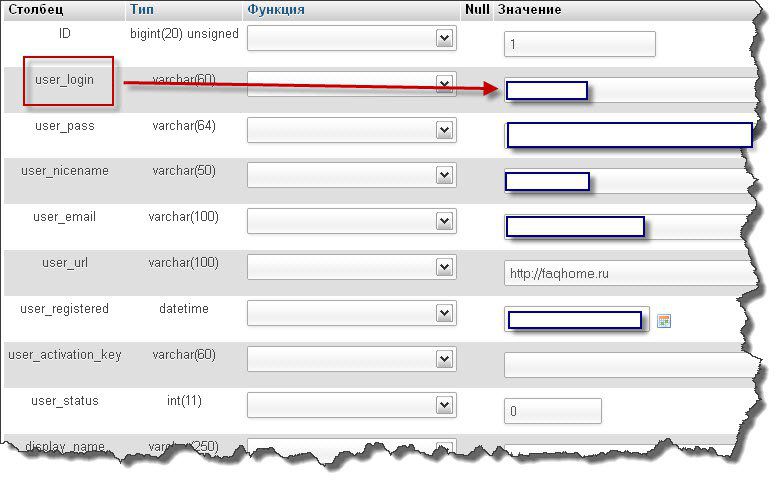

Злоумышленники зачастую в первую очередь подбирают пароли к стандартной учетной записи, то есть к «admin». Давайте же усложним задачу и поменяем логин «admin», на что-то креативное, чтобы знали только вы. Для этого, подключайтесь к своему хостингу, переходите в раздел «PhpMyAdmin».

Выбирайте свою базу, в списке находите таблицу wp_users, а в ней запись администратора и жмите изменить (на фото – карандашик в красной рамочке).

После, вы попадаете на такую страницу:

Здесь необходимо править поле, user_login, вписывайте что угодно, только не админ. Пример: Ivan2013.

Таким действием мы еще больше защитили наш WordPress от взлома.

5. Меняем префиксы базы данных

Примечание! Обязательно сделайте резервное копирование всего блога! Если не уверены что сможете восстановить блог в случае краша, тогда пропускайте данный пункт!

Как поменять префиксы – об этом этом я еще буду писать, рекомендую подписаться на обновления, что бы не пропустить.

6. Удаляем файлы readme.html и license.txt

Данные файлы лежат в корневой директории сайта, там, где у вас хранятся папки wp-content, wp-admin и др. Эти файлы содержат ценную информацию для взлома, а также версию вашего движка. Не бойтесь, блогу вы не как не навредите этим.

7. Избавьтесь от неиспользуемых плагинов.

Удалите все не нужные плагины с админки, они только тормозят работу блога и занимают место. Оставьте только необходимые. К тому же, не все плагины регулярно обновляются, а старые версии плагинов больше поддаются различным атакам, имейте это в виду.

8. Обновляйте плагины WordPress

Как я упомянул выше, старые плагины больше поддаются атакам, поэтому старайтесь обновлять плагины чаще, а не пользоваться допотопными. Обновления можно выполнить очень просто, прямо из консоли блога.

9. Не храните пароли в FTP – клиентах.

Очень часто утечка информации в виде паролей и логинов происходит именно от ftp – клиентов: filezilla, total comander и др.

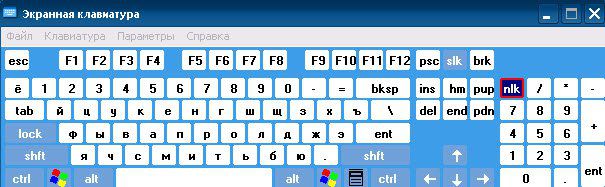

10. Пользуйтесь экранной клавиатурой.

Мало кто уделяет внимание данному инструменту, а ведь он такой классный. Я всегда им пользуюсь, если необходимо ввести пароль от webmoney или других платежных систем.

Если мы вводим с обычной клавиатуры, то есть такие вирусы, которые перехватывают ввод и все введенные данные попадают к плохим дядькам, а если пользоваться экранной клавиатурой, то никакие данные передаваться не будут.

11. Пользуйтесь проверенными шаблонами.

В интернете куча различных шаблонов, которые лежат на файлообменниках, и в них содержаться вирусы, установив такие шаблоны, вы заранее обрекли свой ресурс на гибель.

Качайте шаблоны только с качественных ресурсов, а еще лучше, купите уникальный, можно найти за 20-60 USD.

12. Уберите папки из виду

Откройте новую вкладку и в адресную строку вводите следующие адреса:

1. http://ваш блог/wp-content/

2. http://ваш блог/wp-content/plugins/

Если, при введении первого адреса вам открывается чистый лист, то отлично, ничего делать не нужно, такая же схема и со вторым адресом.

Если же вы увидите список файлов, то подключайтесь к хостингу, идите по указанным адресам и там создавайте новый файл под названием index.php, по одному на папку.

13. Установите хороший антивирус на локальный компьютер.

Еще очень важным аспектом, является установка антивируса к себе на ПК. Многие пользуются бесплатными антивирусами, или теми, которые малоэффективные. Здесь могу посоветовать только парочку:

а) Антивирус Касперского, можно найти в интернете. Минус этого зверя – очень грузит ПК, не подойдет для слабых машин.

б) AVG – бесплатную версию также можно скачать в интернете. У меня стоит данный антивирус + отдельный Firewall, но он требует много ручной настройки, для рядового пользователя будет сложновато.

Вот основные пункты, которыми пользуюсь я, чтобы защитить wordpress от взлома. Также вы узнали, как проверить сайт на вирусы.

Рекомендую подписаться на обновления блога, вскоре я опишу классный плагин, который повысит уровень вашей защиты в несколько раз, плюс ко всему, избавит от некоторых других плагинов, которые грузят ваш ресурс, а также покажу как настроить автоматическое резервное копирование с отправкой на e-mail.

Жду ваших комментариев, какими средствами пользуетесь вы?

С уважением, Михед Александр.

Спасибо! Завтра же применю все методы, а щас спать %)

Все методы применять не нужно, сначала подумайте нужен вам такой пункт или нет, а то можно так наприменять, что и блог не откроется.

Хорошие методы, Александр, у меня многие установлены. Только пока не вижу надобности в установке антивируса для базы данных блога и проверки айболита или тому подобных сервисов. Все собирался сменить имя администратора, сегодня займусь. Я бы еще пароль посоветовал менять раз в полгода. 8)

Николай, проверка онлайн сервисами никак не вредит, поэтому разок можно прогнать 🙂 Да-да, пароль периодически нужно менять, это вы верно подметили 🙂

И даже лучше чаше, чем раз в полгода, хотя сама и не придерживаюсь этого правила, но хотя бы пароль сложный установила

У меня и выходит где-то раз в пол года 🙂

Я каждые 30 дней меняю пароль и он у меня всё длиннее и длиннее становится. Хакеры уже плюнули на меня 😉 не идут, а если приходят, то это сейчас такая редкость =)

Заинтересовал этот Айболит. Вот только вопрос — а почему на дешевых хостингах может не запуститься?

Приветствую Юлия, потому что дешевые хостинги располагаются на слабых ПК.

Скрипт айболит заинтересовал, скачаю и возьму на вооружение

Первый пункт самый правильный!!! Респект! Про него все постоянно почему-то забывают.

Может и не забывают, а просто игнорируют или ленятся, постоянно откладывая на завтра )

Александр, а почему у Вас админка не скрыта? Ведь это один из главных способах защиты своего блога. %)

Еще не занимался этим, вот только пост еще один буду писать, заодно и скрою))) Хотя, там такие пароли и логины, что лет 20 нужно ломать)))

Понятно, что пароли подбирать будут очень долго, но взламывают обычно с большого количества компьютеров, а это определённая нагрузка на сайт. А так придут, админку не найдут и удалятся восвояси. 😀

Вскоре займусь этим вопросом))))

Хорошие советы. Многие почему-то не задумываются о безопасности своего сайта. Про скрипт Al-Bolit еще не слышал.

Именно так и есть, я сам такой :ЪЪ только приступаю к безопасности))) Про айболит вычитал на интересном блоге 🙂

Александр, очень подробно и хорошо расписаны все способы защиты сайта. Самое первое и главное — плагин безопасности Login Lock. Вот уж надежный товарищ — никого не пускает. Я когда его установила, поставила 30 минут на блокировку айпи, а потом меня достали "любопытные или перепутавшие 😉 " свою админку для входа с моей админкой — поставила 3 часа — пусть парятся у входа. Пароль у меня — 50 символов и плюс видоизменяю его. Попыток у меня 5 на 3 минуты — пусть тренируются. После того, как я установила плагин безопасности, у меня за сутки было порядка от 170 до 320 попыток взлома — плагин берёг вход.

Файлы я давно прописала — укрепила, готовлю подобный материал на статью по защите блога. Ну у меня ещё кое — что дополнительное есть. Я просто ради любопытства набирала однажды и контент, и плагины — смотрела, как у кого защищён блог. И проверяя один блог таким способом — налетела на картинку: открывается белый чистый лист, у некоторых написано: А Вы по адресу попали? И... что забыли на моей территории??? А вот одна картинка — вау 😉 Но здесь уже наверное умные люди, которые хорошо владеют знаниями — поработали.

5я голая точка и написано: Изучайте — изучайте — изучайте. А своя не такая???

Я долго хранила этот сайт, хотела написать автору, каким методом от ТАК сделал, да переустанавливала ОС (закачала вирус), забыла сохранить документы и потеряла адрес. Защита блога — это самое главное. Верно, в начале создания сайт незаметен, а потом его многие знают и начинается... в колхозе утро.

Александр, огромное СПАСИБО за статью: очень много полезного вы рассказали.

Приветствую Надежда. Я сам как поставил, за несколько часов 16 попыток входа было...

Обязательно ознакомлюсь с Вашей статьей по защите, может что для себя выберу, лишней не будет)))

Прикольная страница, можно было бы замутить себе :Ъ

Спасибо Надежда, рад стараться 🙂

Вы знаете Александр, я как только установила плагин, а установила его, когда почитала, сколько сайтов ломают, пошла на кухню попить кофе — минут 5 прошло — захожу в почту — 3 попытки... Представляете, мы спим, свои дела в определённое время обтяпывем в жизни, а хакеры не дремлют.

Я уже не помню у кого, у парня 10 сайтов испоганили — полностью вытряхнули все статьи из админки и на хостинге «поработали хорошо»))) Я после той статьи усилила пароль и стала менять — в общем бессмысленную абракадабру делать на клавиатуре в пароле почаще. Сейчас поменьше попыток.

Мне интересно попробовать зайти с чужого ПК в свою админку и просто хочу узнать, как плагин блокирует айпи. Зависает ПК или что — хочу узнать, потом попробую — через инет — кафе. Хотя бояться нечего, у меня бэкап делает плагин каждый день, но не дай Бог такое — приятного мало.

Они скорее всего практику отрабатывают на наших блогах :Ъ, самому стабильно приходят письма о попытках входа. Ну, ничего, админку скрою, пусть себя за пятки кусают потом :ЪЪ.

Да Надежда, в интернете немало случаев, когда ломали сайты, да и просто хостинги ложились, а люди оставались без бекапа и прочей инфы о сайте. Лучше об этом позаботиться заранее! 🙂

Любопытство — хорошее качество, в этом случае 🙂

Александ, извините — не дописала. Я ведь тоже неуёмная, проверяю свой бложик везде и вот ещё один факт: когда я удалила файлы readme.html и license.txt, у меня блог стал загружаться на 2 секунды или три — уже не помню — быстрее. А в тех файлах — я их копии сохранила — сколько там ссылок))) В принципе я не разбиралась, идут они внешними или не идут, не дошли ещё руки до этого пункта. А что Вы думаете по поводу этих ссылок в файлах readme.html и license.txt? Если они внешние, то где их можно увидеть? Очень интересно услышать мнение, Вы — я чувствую — уже профессионал.

Ой, я не заморачивался этим вопросом, знаю одно, что эти файлы пользу не несут)))

Спасибо за действительно дельные советы. Обязательно воспользуюсь.

Пользуйтесь конечно Сергей, для этого и написана данная статья 🙂

Не знал, что файл license.txt содержит ценную информацию для взлома. Видимо для тех хакеров которые взламывают исключительно по GNU распространяемой лицензии 🙂

Я думаю, оно все тесно связано)))

Про экранную клавиатуру — интересный совет, не знала. Теперь буду применять. Блог защищаю плагином Better WP Security, у него много функций, в том числе и ограничение на ввод пароля. Остальными способами пользуюсь.

Приветствую Евгения. Как раз готовлю статью по данному плагину, юзаю различные функции. Тоже буду на него переходит — нравится он 🙂

Я на защиту блога установила плагин Better WP Security, даже статью про него написала, очень ценный плагин и мощная защита, рекомендую всем, причем заменяет несколько плагинов по защите и бекап делает. Его называют Универсальный солдат.

Точно что универсальный солдат :Ъ. Тоже установил его — пока нравится 🙂